![]()

網絡威脅聯盟發布非法加密貨幣挖礦分析 |

作者: Charles McFarland on Sep 19, 2018

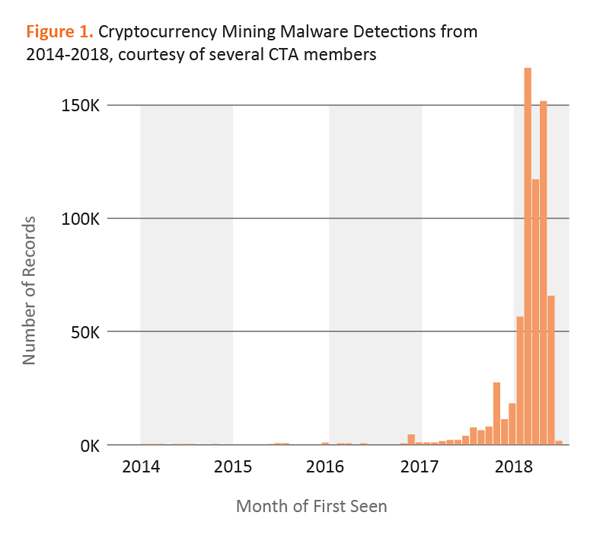

為應對2017年第四季度加密活動的爆炸性增長,網絡威脅聯盟成立了一個加密小組委員會來評估威脅。該委員會由來自主要網絡安全公司(包括McAfee)的專家研究人員組成。該委員會現已發布了“非法加密貨幣威脅”,這是一份關於非法加密的當前狀態的深度報告。在報告中,我們解釋了導致最近基於密碼學的攻擊的增加,其影響,防禦建議以及對未來攻擊演變的預測的原因。作為網絡威脅聯盟和網絡安全社區的成員,我們希望個人和企業能夠利用我們的研究來保護自己免受這種威脅並提高全球安全性。 非法加密貨幣開采的興起要了解加密威脅,我們需要追溯到2017年底和2018年初才能看到加密事件的急劇增長。自2017年以來,幾個CTA成員的綜合數據顯示,採礦惡意軟件的檢測率增加了459%。

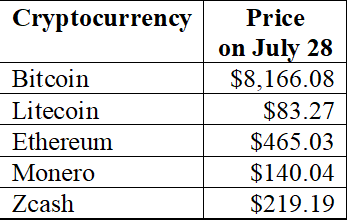

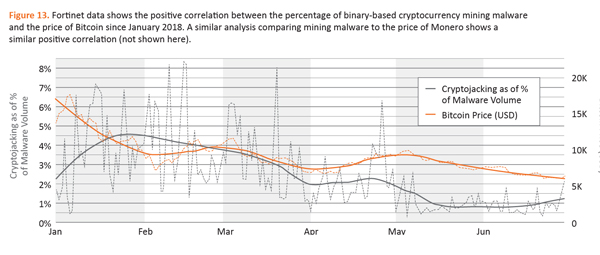

(圖號不按順序排列。它們是從CTA報告中藉來的。) 挖掘惡意軟體的增加與硬幣價值的增長正相關。具體來說,在2017年底,我們看到比特幣的價值飆升至每枚硬幣20,000美元。任何具有高價值的東西都會吸引網絡犯罪分子,而加密貨幣則經歷了任何貨幣的一些最劇烈的波動。網絡犯罪分子是加密貨幣的早期採用者,並利用它們來推動地下經濟。他們越來越多地轉向採礦業,通過竊取受害者的計算機能力來增加資金。這種盜竊也被稱為加密劫持。 加密貨幣和採礦加密貨幣已經成為傳統電子貨幣(電子貨幣)越來越受歡迎的替代品。電子貨幣基於法定貨幣,如美元。其中一個最常見的例子是預付信用卡,它代表支持貨幣而無需實物現金。加密貨幣通常不受法定貨幣的支持。事實上,它們被認為是分散的 - 意味著沒有中央權威。

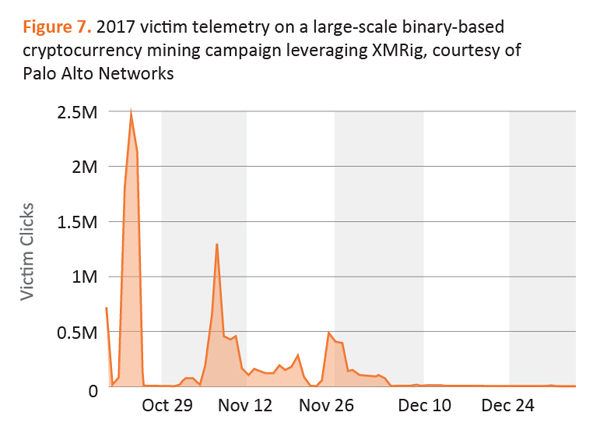

在隱私和匿名方面,Monero在比特幣方面具有多項優勢; 這使它成為駭客的最愛。除了匿名問題之外,挖掘Monero所需的資源顯著降低,使更多用戶能夠參與並提高殭屍網絡的盈利能力。 生成硬幣的行為稱為挖掘,它使用系統資源來解決複雜的數學問題。大多數主要硬幣採用“工作證明”,使用CPU資源來解決。包括殭屍網絡在內的大批礦工可以在一個問題上積累他們的資源,稱為池挖掘。挖掘操作產生一個已解算的數學方程式,該方程式將新鑄造的硬幣返回給系統並驗證新的交易。 非法加密貨幣挖掘的現狀目前的非法加密事件是通過編譯的可執行文件發生的。這種做法稱為基於二進制的挖掘。在瀏覽器的上下文中,該實踐稱為基於瀏覽器的挖掘。基於二進制的加密惡意軟件作為有效負載提供,通常使用垃圾郵件或漏洞利用工具包。開源工具通常有助於挖掘。XMRig是用於挖掘Monero的合法工具,但也經常被惡意行為者用於非法加密。

最常見的基於瀏覽器的礦工是Coinhive。合法使用,它通過貨幣化系統資源提供廣告收入的替代方案。但是,它在沒有通知用戶的情況下被廣泛使用。有時服務的所有者不知道採礦代碼; 最近針對Facebook Messenger和星巴克Wi-Fi的攻擊就是這種情況。截至7月2日,PublicWWW至少有23,000個網站託管了Coinhive代碼。

嵌入在網站中的Coinhive腳本示例。 除了使用瀏覽器收集系統資源之外,惡意軟體作者在其他方面也變得越來越複雜。他們利用了諸如EternalBlue之類的廣泛漏洞來傳播,或者已經實施了其他逃避技術。該Smominru攻擊是一個非常有利可圖的活動利用此方法。它使用“生活在陸地上”的技術來逃避檢測並提高其挖掘Monero的能力。 非法加密貨幣挖掘的影響Cryptomining可能會對組織或用戶的短期和長期安全性產生影響。三個主要影響領域包括:

如果以未經授權的方式使用設備,則有證據表明存在潛在的安全漏洞需要解決。2017年末,使用FTP的配置錯誤的設備導致成千上萬的Monero礦工使用消費級設備。駭客可以並且已經使用這些相同的缺陷來對系統進行額外的攻擊。 物理損壞也是一個問題。採礦的CPU密集型操作將產生過多的熱量和功耗。對於小型設備,最關心的是電池壽命。但是,對於大型系統,尤其是數據中心,活動可能會增加組件的故障率; 這可能會對系統產生重大影響。最終,這可能導致昂貴的維修或增加硬體要求以支持擴展負載。 組織也可能會看到業務運營受到打擊。儘管出於更多利他的目的,大規模計算項目也存在類似問題。Folding @ Home是一個旨在了解蛋白質的醫學研究項目,可以安裝使用計算機資源來幫助研究。但是,業務運營可能會受到生產力損失或額外成本的影響。許多企業禁止安裝這些類型的計算項目以防止意外成本和中斷。 推薦的最佳實踐幸運的是,針對cryptomining的防禦與針對其他威脅的防禦非常相似。Cryptomining惡意軟件使用相同的工具和方法; 因此,保持良好的安全實踐有很長的路要走。其中包括分析非典型網絡流量,以及正確配置和修補系統。加密的一些額外步驟:

有關更全面的列表(包括建議的Snort規則),請參閱報告的“建議的最佳實踐”部分。 非法採礦的演變非法加密貨幣挖掘似乎與比特幣價值呈正相關。只要像比特幣這樣的加密貨幣具有價值,我們就會期望惡意行為者繼續尋找利潤。雖然像比特幣這樣的公共加密貨幣可能與貨幣價值密切相關,但私人或定制區塊鏈也存在風險,還需要為未來的攻擊做好準備。

私人區塊鏈,包括與貨幣無關的區塊鏈,可能帶來獨特的風險。由於難以更改歷史分類帳數據,比特幣等大型區塊鏈被認為是不可變的。私有區塊鏈本身缺乏相同的採用規模,因此可能更容易受到攻擊。51%的攻擊是眾所周知的威脅,它可以利用較小的網絡,並對區塊鏈的完整性產生嚴重影響。 由於一些民族國家已經轉向加密貨幣來解決經濟問題,一些民族國家可能會利用非法採礦來獲取收入。正如邁克菲報導的那樣,國家贊助的參與者已經涉嫌盜竊加密貨幣。合法開採的加密貨幣涉及混淆國家贊助的網路操作,隱藏VPN帳戶,服務器和域名註冊的購買。 結論“非法加密貨幣採礦威脅”代表了第一個聯合行業倡議,旨在教育企業和消費者關於加密貨幣採礦日益增長的威脅。通過改進安全狀態並遵守適當的安全措施,我們可以增加這些攻擊成功的難度,從而破壞惡意行為。非法加密貨幣挖掘不是一種時尚。這個問題可能會隨著加密貨幣的價值而增加。目前的感染方法將讓位於新技術和新技術。竊取加密貨幣的吸引力可能導致參與者針對區塊鏈的私人實施發展有針對性的攻擊,因為它們變得更加普遍。有關非法加密威脅的更多信息,請閱讀introductory blog, key findings summary, and the full report了解這項重要的研究。 資料來源:https://securingtomorrow.mcafee.com/mcafee-labs/cyber-threat-alliance-releases-analysis-of-illicit-cryptocurrency-mining/?eid=18CN_AWGLQ1_NL_EM&contactid=1205829&smcid=EM |