駭客組織遭受執法單位的壓力,在即將遭到圍剿的前夕另起爐灶,這樣的情況不時傳出,例如,7月宣布關閉業務的勒索軟體駭客組織Hunter International,今年初傳出已使用World Leaks的名號成立新的團隊,如今有另一個興起的勒索軟體Chaos,很可能就是近期執法單位出手的勒索軟體BlackSuit(Royal)前成員組成。

思科旗下的威脅情報團隊Talos近期揭露Chaos的攻擊手法,這些駭客通常運用洪水式垃圾郵件攻擊手法接觸受害者,藉著語音網釣得到受害組織的初期存取管道,並濫用遠端管理工具(RMM)持續連線,以及透過檔案共享軟體外傳竊得資料,這些駭客聲稱,他們大部分的受害組織位於美國,但英國、紐西蘭、印度也有企業組織受害。

針對攻擊者的身分,Talos指出,這個駭客組織與先前使用相同名稱的殭屍網路沒有直接關聯,他們根據勒索軟體加密機制、勒索訊息的結構、駭客使用的工具集,推測Chaos可能是BlackSuit前成員組成的新團體。巧合的是,這篇調查報告發布的時間,同一天傳出跨國執法行動Operation Checkmate當中,執法機關成功接管了BlackSuit暗網網站,參與行動的資安業者Bitdefender指出,自2023年夏天出現的BlackSuit,迄今已有至少185個企業組織受害,部分企業組織付出超過200萬美元的贖金。其中一起大型攻擊事故,是去年6月日本角川集團遭到攻擊,導致多項業務中斷。

此駭客組織約自今年2月出現,他們透過俄羅斯網路犯罪論壇Ransom Anon Market Place(RAMP)尋找加盟主,並以租用模式提供勒索軟體(Ransomware-as-a-Service,RaaS),號稱他們的作案工具能用於攻擊Windows、macOS、Linux作業系統,也可對網路儲存設備發動攻擊,具有獨特的檔案加密金鑰,極為快速的檔案加密能力,並能掃描網路環境的所有設備。

Chaos提供加盟主自動化的管理主控臺,並明確禁止攻擊金磚國家(BRICS)與獨立國家國協(CIS)成員國,以及政府機關、醫療機構。

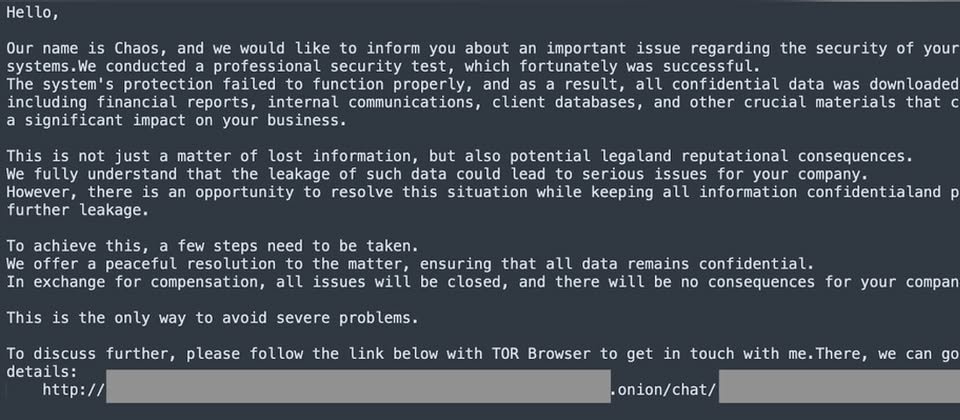

若是受害組織的檔案遭到加密,這些駭客留下的勒索訊息裡,會聲稱他們是進行專業的資安測試,並成功達到目的,導致系統防護失效,該組織聲稱已下載了所有內部機密資料,假如受害組織不予理會或是不付贖金,他們將會外流資料。

一般來說,這些駭客會向受害組織索討30萬美元贖金,假若付錢,受害組織不僅會得到解密工具,駭客還會提供滲透測試報告,並保證他們不會重複發動攻擊,也會將竊得資料刪除。若是受害組織不願向駭客低頭,對方就會揚言將資料外洩的消息散布給受害組織的競爭對手與客戶,並對受害組織網路上的服務發動DDoS攻擊。

資料來源:iThome